- Autora Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Última modificació 2025-01-22 17:20.

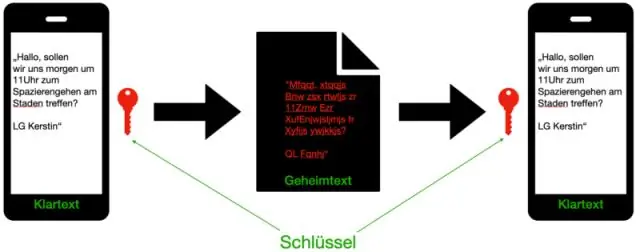

Què tipus d'algorismes requereixen que l'emissor i el receptor intercanviïn una clau secreta que s'utilitza per garantir la confidencialitat dels missatges .? Explicació: simètric ús d'algorismes el mateix clau , a clau secreta , per xifrar i desxifrar dades. Això clau s'ha de compartir prèviament abans que es pugui comunicar.

A més, quins dos algorismes poden formar part d'una política IPsec per proporcionar xifratge i hash per protegir el trànsit interessant?

El IPsec framework utilitza diversos protocols i algorismes a proporcionar confidencialitat de les dades, integritat de les dades, autenticació i intercanvi segur de claus. Dos algorismes això llauna ser utilitzat dins d'un Política IPsec a protegir el trànsit interessant són AES, que és un xifratge protocol i SHA, que és a algorisme hashing.

A més, quin algorisme pot garantir la confidencialitat de les dades? Encara que xifrat clàssic Els algorismes garanteixen la confidencialitat de les dades , malauradament impedeixen que el núvol funcioni amb xifrat dades . L'enfocament evident podria ser xifrar tot dades amb un xifratge segur algorisme com ara AES i emmagatzemar-lo al núvol.

Respecte a això, quina diferència hi ha entre les ACL IPv4 ASA i les ACLS IPv4 d'IOS?

ACL ASA sempre s'anomenen, mentre que ACL d'IOS sempre estan numerades. Múltiples ASA ACL es pot aplicar a una interfície en el direcció d'entrada, mentre que només una IOS ACL es pot aplicar. ACL ASA no tenen una implícita negar cap al final, mentre que ACL d'IOS fer.

En quin servei o protocol es basa el Protocol de còpia segura per garantir que les transferències de còpies segures provenen d'usuaris autoritzats?

Protocol de còpia segura ( SCP ) s'acostuma a fer copiar de manera segura Imatges d'IOS i fitxers de configuració a a SCP servidor. Per dur a terme això, SCP ho farà utilitzar connexions SSH des de usuaris autenticat mitjançant AAA.

Recomanat:

Quina clau s'utilitza per xifrar i desxifrar missatges?

La criptografia asimètrica, també coneguda com a criptografia de clau pública, utilitza claus públiques i privades per xifrar i desxifrar dades. Les claus són simplement nombres grans que s'han emparellat però no són idèntics (asimètrics). Una clau de la parella es pot compartir amb tothom; s'anomena clau pública

Quin no és un factor clau que utilitza un programador per seleccionar l'idioma per a un projecte?

Explicació: el nombre d'entrades necessàries no és el factor clau per triar un idioma per a un programador perquè qualsevol idioma pot prendre qualsevol nombre d'entrades al programa. Els factors clau per seleccionar un idioma són altres opcions d'espai disponible, velocitat requerida, tipus d'aplicació de destinació

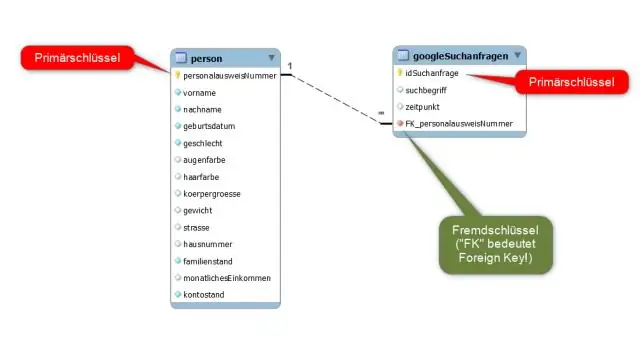

Què és la clau secundària de la clau primària i la clau estrangera?

Clau estrangera: és la clau primària una taula que apareix (referència creuada) en una altra taula. Clau secundària (o alternativa): és qualsevol camp de la taula que no està seleccionat per ser cap dels dos tipus anteriors

Com puc obtenir la meva clau d'accés i clau secreta d'AWS?

Feu clic a El meu compte, AWS Management Console Inicieu la sessió a AWS Management Console. Introduïu el correu electrònic del compte. Introduïu la contrasenya del compte. Obriu el tauler d'IAM. Tauler d'IAM, Gestiona les credencials de seguretat. Feu clic a Continua amb les credencials de seguretat. La vostra pàgina de credencials de seguretat. Confirmeu la supressió de les claus d'accés

Quin és el tipus de contingut dels missatges SOAP?

La capçalera Content-Type per a sol·licituds i respostes SOAP especifica el tipus MIME per al missatge i sempre és text/xml. També pot especificar la codificació de caràcters utilitzada per al cos XML de la sol·licitud o resposta HTTP. Això segueix la part text/xml dels valors de la capçalera