- Autora Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Última modificació 2025-01-22 17:20.

Quan tu mitigar a vulnerabilitat , intenteu disminuir l'impacte del vulnerabilitat , però no l'elimines. Mitigar a vulnerabilitat només com a mesura temporal.

A més, què és el procés de gestió de vulnerabilitats?

Gestió de vulnerabilitats és el procés d'identificar, avaluar, tractar i informar sobre la seguretat vulnerabilitats en els sistemes i el programari que s'executa en ells. Això, implementat juntament amb altres tàctiques de seguretat, és vital perquè les organitzacions prioritzin les possibles amenaces i minimitzin la seva "superfície d'atac".

A més, quina diferència hi ha entre la correcció i la mitigació? Remediació / Mitigació Reparació es produeix quan l'amenaça es pot eradicar, mentre mitigació implica minimitzar el dany ja que no es pot eliminar del tot. Per exemple, denegació de servei distribuïda (DDOS) mitigació dirigeix el trànsit sospitós a una ubicació centralitzada on es filtra.

Posteriorment, la pregunta és, què és la gestió de vulnerabilitats en ciberseguretat?

Gestió de vulnerabilitats és la "pràctica cíclica d'identificar, classificar, prioritzar, corregir i mitigar" el programari vulnerabilitats . Gestió de vulnerabilitats és integral de l'ordinador seguretat i xarxa seguretat , i no s'ha de confondre amb Avaluació de la vulnerabilitat.

Com es solucionen les vulnerabilitats?

Remediació al codi propietari pot incloure: aplicar pedaços, desactivar el procés vulnerable, eliminar un component vulnerable, actualitzar la configuració del sistema o actualitzar la plataforma o el servei que utilitzen els vostres equips. Tot això pot servir per donar una bona solució permanent a una seguretat vulnerabilitat.

Recomanat:

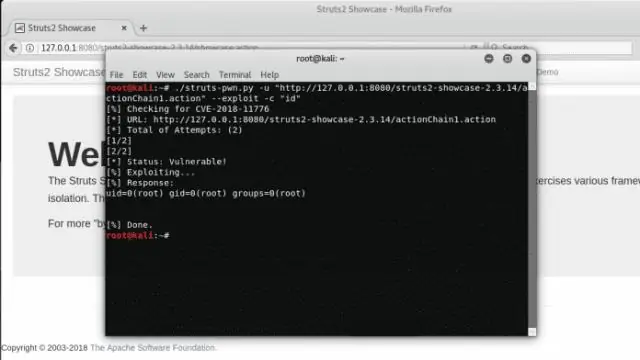

Quina era la vulnerabilitat d'Apache Struts?

S'ha descobert una vulnerabilitat a Apache Struts, que podria permetre l'execució de codi remota. Apache Struts és propens a una vulnerabilitat d'execució de codi remota (CVE-2018-11776). Concretament, aquest problema es produeix quan es gestionen resultats dissenyats especialment sense espai de noms o una etiqueta d'URL sense valor i conjunt d'accions

Què és la vulnerabilitat d'execució de codi?

Una vulnerabilitat d'execució de codi arbitrari és una fallada de seguretat en el programari o el maquinari que permet l'execució de codi arbitrari. La capacitat de desencadenar l'execució de codi arbitrari a través d'una xarxa (especialment a través d'una xarxa d'àrea àmplia com Internet) es coneix sovint com a execució de codi remota (RCE)

Quina diferència hi ha entre la vulnerabilitat a l'amenaça i el risc?

Vulnerabilitat: debilitats o llacunes en un programa de seguretat que poden ser explotades per amenaces per obtenir accés no autoritzat a un actiu. Risc: el potencial de pèrdua, dany o destrucció d'una seguretat informàtica com a resultat d'una amenaça que exploti una vulnerabilitat. L'amenaça és un avís perquè et comportis

Per què és important una avaluació de la vulnerabilitat?

El procés d'avaluació de vulnerabilitats ajuda a reduir les possibilitats que un atacant pugui infringir els sistemes informàtics d'una organització, donant una millor comprensió dels actius, les seves vulnerabilitats i el risc general per a una organització

Quina és la diferència principal entre una injecció SQL normal i una vulnerabilitat d'injecció SQL cega?

La injecció SQL cega és gairebé idèntica a la injecció SQL normal, l'única diferència és la manera com es recuperen les dades de la base de dades. Quan la base de dades no envia dades a la pàgina web, un atacant es veu obligat a robar dades fent una sèrie de preguntes certes o falses a la base de dades