Si feu tasques mundanes basades en indicacions clares i explícites, és probable que el vostre sou mitjà sigui baix i pugui oscil·lar entre els 80 i els 120.000 dòlars més o menys. Última modificació: 2025-01-22 17:01

La seguretat en capes és una estratègia de seguretat que consisteix a combinar diferents controls de seguretat per formar una defensa integral de múltiples capes contra les amenaces de ciberseguretat. Si una capa de seguretat falla, una altra capa manté el sistema i les seves dades segurs. Última modificació: 2025-01-22 17:01

El mètode between() de la classe Period a Java s'utilitza per obtenir un període que consisteix en el nombre d'anys, mesos i dies entre dues dates determinades (inclosa la data d'inici i exclosa la data de finalització). Aquest període s'obté de la següent manera: Ara, dividiu el nombre de mesos en anys i mesos en funció d'un any de 12 mesos. Última modificació: 2025-01-22 17:01

Millors càmeres de seguretat sense fil Garmin - Càmera de seguretat sense fil BC 30 per a GPS SelectGarmin - Negre. EchoMaster - Càmera de seguretat sense fil. Garmin - Càmera de seguretat sense fil BC 40 per a GPS SelectGarmin. BOYO - Càmera retrovisora digital sense fils amb monitor LCD de color de 7 polzades - Negre. Metra - Càmera de seguretat de matrícula -Negre. Última modificació: 2025-01-22 17:01

Emblemes. Els emblemes són gestos específics amb un significat específic que s'utilitzen i s'entenen conscientment. S'utilitzen com a substituts de les paraules i s'aproximen al llenguatge de signes que al llenguatge corporal quotidià. Última modificació: 2025-01-22 17:01

Com esborrar la memòria cau a Internet Explorer 11 Premeu les tecles [Ctrl], [Maj] i [Supr] alhora. S'obre una finestra emergent. Elimineu totes les comprovacions excepte la selecció "Fitxers temporals d'Internet i fitxers de llocs web". Feu clic al botó "Suprimeix" per buidar la memòria cau del navegador. Torna a carregar la pàgina. Última modificació: 2025-01-22 17:01

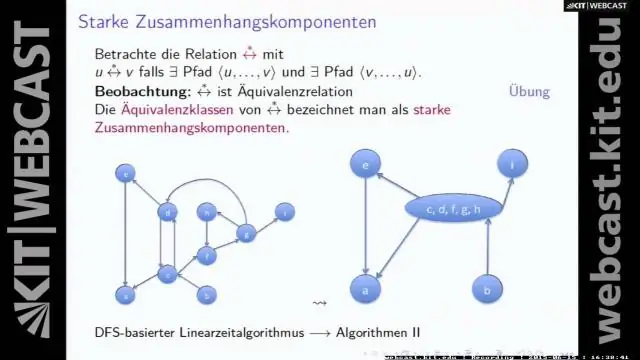

BFS significa Breadth First Search. DFS són les sigles de Depth First Search. 2. BFS (Breadth First Search) utilitza l'estructura de dades de la cua per trobar el camí més curt. BFS es pot utilitzar per trobar el camí més curt d'una sola font en un gràfic no ponderat, perquè a BFS, arribem a un vèrtex amb un nombre mínim d'arestes des d'un vèrtex font. Última modificació: 2025-01-22 17:01

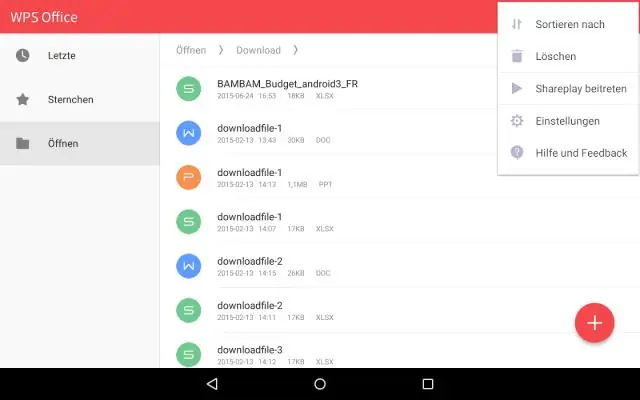

Pas 1 Al menú Inici, cerqueu regedit. Feu clic per executar l'editor de regedit. Pas 2 A l'editor de regedit, aneu a HKEY_LOCAL_MACHINE> PROGRAMARI> Wow6432Node> Kingsoft>Office, feu clic amb el botó dret a Office per suprimir-lo. A continuació, aneu a HKEY_CURRENT_USER> PROGRAMARI> Kingsoft> Office, feu clic dret a Office per eliminar-lo. Última modificació: 2025-01-22 17:01

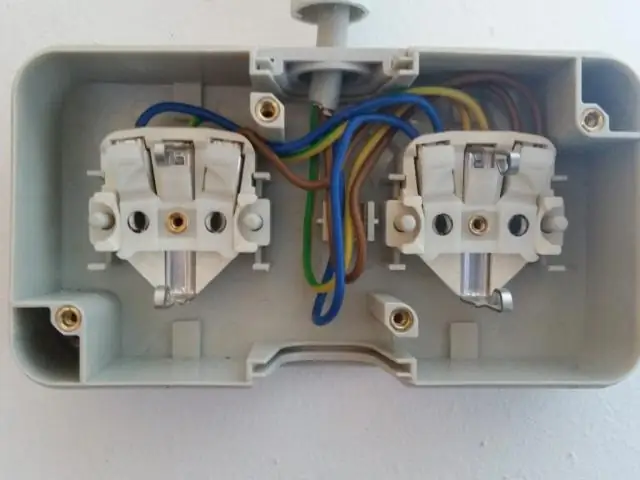

Apagueu el circuit al panell d'interruptors. Fer coles. Talla cinc llargs de sis polzades de 14 cables verds THHN sòlids. Connecteu els cables blancs o neutres a la caixa del grup. Enganxeu la femella de filferro als cables amb cinta elèctrica. Empenyeu els quatre cables blancs a la part posterior de la caixa de la banda. Última modificació: 2025-01-22 17:01

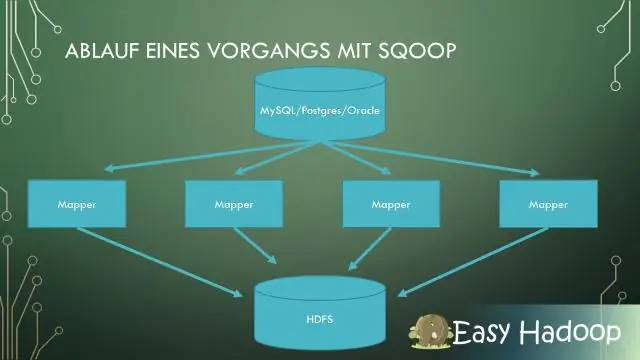

El processament de transaccions en línia és un programari de bases de dades dissenyat per donar suport a aplicacions relacionades amb transaccions a Internet. Els sistemes de bases de dades OLTP s'utilitzen habitualment per a l'entrada de comandes, transaccions financeres, gestió de relacions amb clients i vendes minoristes a través d'Internet. Última modificació: 2025-01-22 17:01

Les restriccions d'integritat són un conjunt de regles. S'utilitza per mantenir la qualitat de la informació. Les restriccions d'integritat asseguren que la inserció de dades, l'actualització i altres processos s'han de realitzar de manera que la integritat de les dades no es vegi afectada. Última modificació: 2025-01-22 17:01

Joyus vol convertir-se en la plataforma pionera del comerç electrònic basat en vídeo. Produeix vídeos com "The Perfect Silk Blouse Revealed" i "Figure Flattering Dresses for Any Age" per fer publicitat de mercaderies. L'àrea d'usuaris també pot comprar productes destacats al lloc. Última modificació: 2025-01-22 17:01

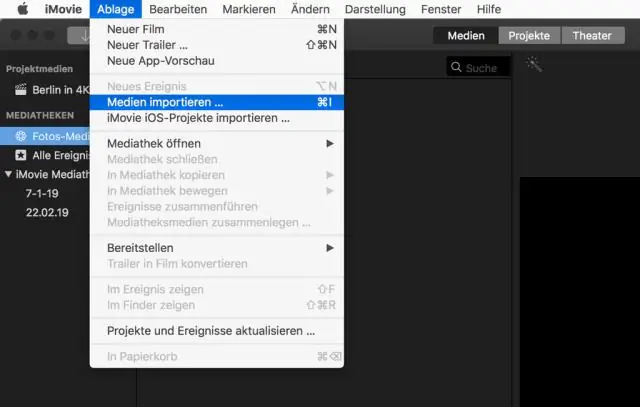

Segons el lloc web d'assistència d'Apple, iMovie admet la importació i edició de fitxers de pel·lícules MOV. Però només admet alguns. fitxer mov que està codificat amb DV, MPEG-2, MPEG-4, H. 264 o AIC. Última modificació: 2025-01-22 17:01

Si simplement esteu filtrant les dades i les dades s'ajusten a la memòria, Postgres és capaç d'analitzar entre 5 i 10 milions de files per segon (suposant una mida de fila raonable, per exemple, 100 bytes). Si esteu agregant, esteu a uns 1-2 milions de files per segon. Última modificació: 2025-01-22 17:01

Igual que el seu predecessor més potent, el T6 és una DSLR amb sensor de retall APS-C de nivell d'entrada que funciona amb lents Canon EF i EF-S. A l'interior del T6 hi ha un sensor de 18 MP i un sistema d'enfocament automàtic de nou punts impulsat pel processador d'imatges DIGIC 4+ de Canon. El seu rang ISO natiu és de 100 a 6.400, ampliable a ISO 12.800. Última modificació: 2025-01-22 17:01

Per configurar una llista per enviar correu en grup a Yahoo Mail, feu el següent: Seleccioneu Contactes a la part superior dreta de la barra de navegació de Yahoo Mail. SelectLists. Seleccioneu Crea una llista al panell de sota Llistes. Última modificació: 2025-01-22 17:01

A continuació es mostren les dreceres de teclat típiques de Windows i els seus equivalents de Macintosh que s'apliquen al sistema operatiu. Dreceres del sistema. Acció Windows Macintosh Minimitzar Windows Tecla del logotip de Windows +M COMANDA+M Carpeta nova CONTROL+N COMANDA+MAJÚS+N Obre el fitxer CONTROL+O COMANDA+O Enganxa el contingut del porta-retalls CONTROL+V COMANDA+V. Última modificació: 2025-01-22 17:01

Les targetes estèreo amb només dos canals d'àudio només tindran els connectors verd (sortida), blau (entrada) i rosa (micròfon). Algunes targetes de so amb 8 canals d'àudio (7.1) no proporcionen el connector gris (altaveus envoltant mitjà). Última modificació: 2025-01-22 17:01

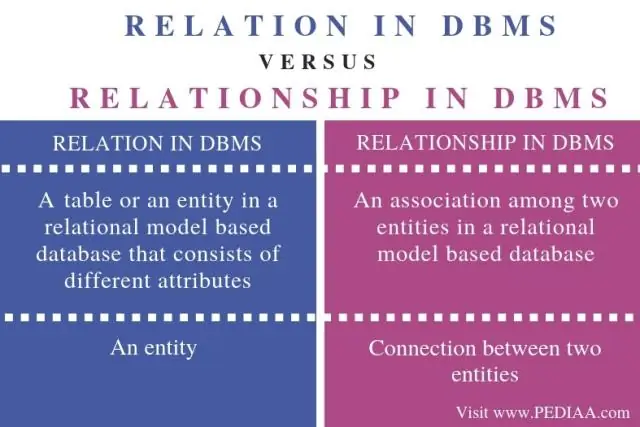

En una base de dades relacional, les taules separades haurien de representar entitats separades. Es tracta de dades, si teniu dades similars en diversos grups, no hi ha lògica emmagatzemar-les en múltiples taules. Sempre és millor emmagatzemar el mateix tipus de dades en una taula (entitat). Última modificació: 2025-01-22 17:01

Per crear un tema de Weebly personalitzat, primer aneu a la pestanya Disseny de l'editor i trieu un dels temes disponibles de Weebly. A continuació, de nou a la pestanya Disseny, feu clic al botó "Edita HTML/CSS" a prop de la part inferior de la barra lateral: s'obrirà l'editor. Última modificació: 2025-01-22 17:01

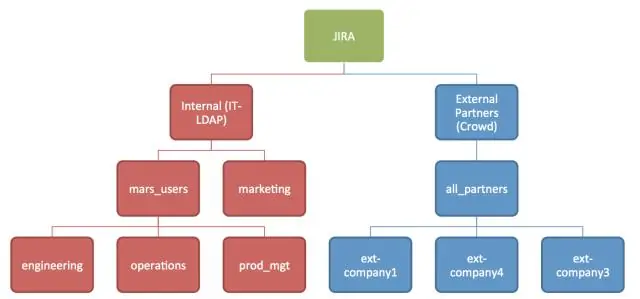

Totes les dades dels clients emmagatzemades als productes i serveis del núvol d'Atlassian es xifren en trànsit per xarxes públiques mitjançant Transport Layer Security (TLS) 1.2+ amb Perfect Forward Secrecy (PFS) per protegir-les de la divulgació o modificació no autoritzada. Totes les dades de còpia de seguretat estan xifrades. Última modificació: 2025-01-22 17:01

Dissenys de pàgina. Els dissenys de pàgina controlen el disseny i l'organització dels botons, camps, controls S, Visualforce, enllaços personalitzats i llistes relacionades a les pàgines de registre d'objectes. També ajuden a determinar quins camps són visibles, de només lectura i obligatoris. Utilitzeu dissenys de pàgina per personalitzar el contingut de les pàgines de registre per als vostres usuaris. Última modificació: 2025-06-01 05:06

Com sabem que els mètodes update() i merge() a hibernate s'utilitzen per convertir l'objecte que està en estat desconnectat en estat de persistència. En aquest cas, s'ha d'utilitzar la fusió. Combina els canvis de l'objecte desconnectat amb un objecte de la sessió, si existeix. Última modificació: 2025-01-22 17:01

1 byte = 8 bits. 1 kilobyte (K / Kb) = 2^10 bytes = 1.024 bytes. 1 megabyte (M/MB) = 2^20 bytes = 1.048.576 bytes. 1 gigabyte (G/GB) = 2^30 bytes = 1.073.741.824 bytes. Última modificació: 2025-01-22 17:01

Per minimitzar la finestra actual, manteniu premuda la tecla de Windows i premeu la tecla de fletxa cap avall. Per maximitzar la mateixa finestra (si no heu passat a cap altra finestra): manteniu premuda la tecla de Windows i premeu la tecla de fletxa amunt. Una altra manera és invocar el menú del quadre de control prement Alt+Barra espaiadora i després premeu "n" per minimitzar o "x".” per maximitzar. Última modificació: 2025-01-22 17:01

L'auditoria de xarxa és un procés en què la vostra xarxa es mapeja tant en termes de programari com de maquinari. El procés pot ser descoratjador si es fa manualment, però per sort algunes eines poden ajudar a automatitzar una gran part del procés. L'administrador ha de saber quines màquines i dispositius estan connectats a la xarxa. Última modificació: 2025-01-22 17:01

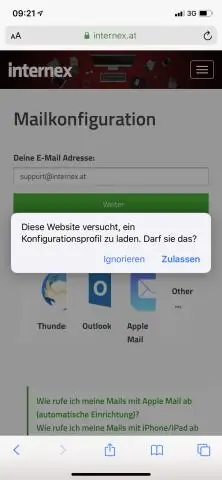

Sí, però heu de sol·licitar canviar CADAUNA de les altres adreces de reenviament a la vostra adreça actual. Si teniu 2 adreces anteriors i la primera adreça s'envia a la segona, SOL·LICITEU que les dues adreces es reenviïn a la vostra nova adreça actual. Així és com es fa millor. Última modificació: 2025-01-22 17:01

Superviseu la utilització d'E/S del disc en servidors amb sistema operatiu Linux i Windows. Primer de tot, escriviu l'ordre superior al terminal per comprovar la càrrega al vostre servidor. Si la sortida no és satisfactòria, consulteu l'estat wa per conèixer l'estat de lectura i escriptura IOPS al disc dur. Última modificació: 2025-01-22 17:01

Premeu el suport cap avall cap al monitor fins que quedi bloquejat al seu lloc (la base del suport s'allargarà més enllà del nivell de l'escriptori i podreu escoltar un "clic" audible quan el pestell estigui enganxat). Aixequeu suaument la base per assegurar-vos que el bloqueig del muntatge estigui completament enganxat abans de posar la pantalla en posició vertical. Última modificació: 2025-01-22 17:01

Kerning és ajustar l'espai entre parells de lletres, o caràcters, per fer-los més atractius visualment, i és especialment important per als titulars o els tipus de lletra gran. (B) El kerning òptic ajusta l'espai entre caràcters adjacents en funció de les seves formes. Última modificació: 2025-01-22 17:01

Les proves de càrrega es realitzen per determinar el comportament d'un sistema tant en condicions de càrrega màxima normals com anticipades. Ajuda a identificar la capacitat operativa màxima d'una aplicació, així com qualsevol coll d'ampolla i determinar quin element està causant la degradació. Última modificació: 2025-01-22 17:01

Una relació unària és quan els dos participants en la relació són la mateixa entitat. Per exemple: les assignatures poden ser prerequisits per a altres assignatures. Una relació ternària és quan tres entitats participen en la relació. Última modificació: 2025-01-22 17:01

Per clonar un correu electrònic: a l'àrea d'inici, feu clic a la icona "Clonar correu electrònic". Nota: com a alternativa, localitzeu la carpeta/correu electrònic a l'àrea de comunicacions i, al menú desplegable Accions, feu clic a "Clonar". Posa un títol al teu correu electrònic clonat. Trieu en quina carpeta apareixerà el correu electrònic clonat. Feu clic a "Desa i edita" per completar el clon del vostre correu electrònic. Última modificació: 2025-01-22 17:01

Fast Wide o Ultra Wide poden adreçar fins a 15 dispositius. - Ultra estret o ultra ample està limitat a 1,5 metres de longitud de cable amb quatre o més dispositius. Última modificació: 2025-01-22 17:01

2017 Ara bé, qui va adquirir Gartner? Gartner adquireix CEB Gartner , l'empresa líder mundial en recerca i assessorament en tecnologia de la informació, ha completat el seu adquisició de CEB Inc., el líder del sector en oferir les millors pràctiques i coneixements sobre la gestió del talent.. Última modificació: 2025-01-22 17:01

Per comprovar com heu compartit un fitxer o una carpeta: inicieu la sessió a dropbox.com. Feu clic a Fitxers. Navegueu fins al fitxer o carpeta que us interessa. Passeu el cursor per sobre del fitxer o la carpeta i feu clic a Compartir. Si veieu una llista de membres, heu afegit membres al vostre fitxer o carpeta. Si veieu un cercle gris amb una icona d'enllaç, compartiu un enllaç. Última modificació: 2025-01-22 17:01

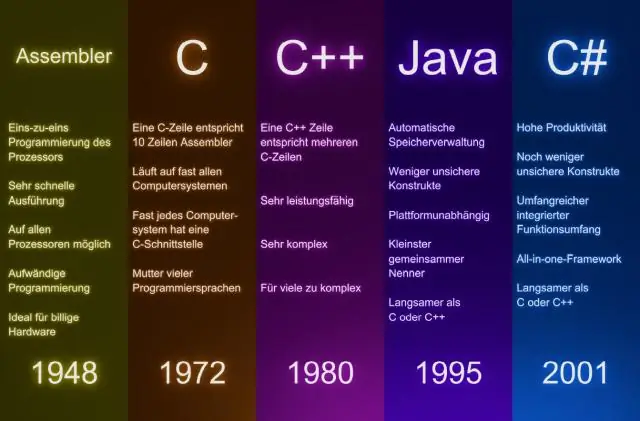

El conjunt de caràcters de qualsevol llenguatge informàtic es pot definir com: És la matèria primera fonamental de qualsevol llenguatge i s'utilitzen per representar informació. Aquests caràcters es poden combinar per formar variables. C utilitza constants, variables, operadors, paraules clau i expressions com a blocs de construcció per formar un programa C bàsic. Última modificació: 2025-01-22 17:01

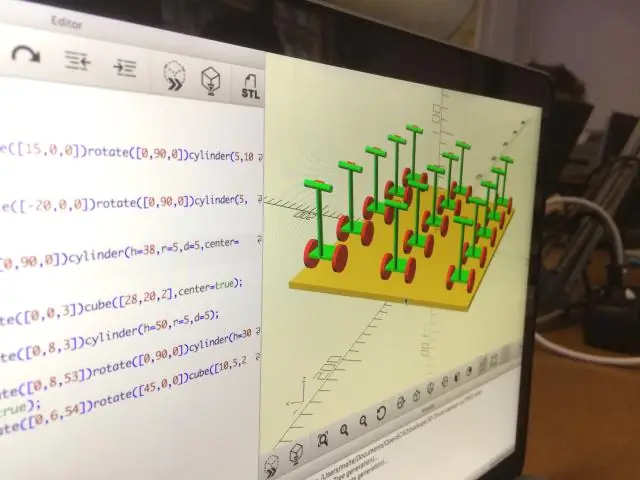

CAD, o disseny assistit per ordinador, fa referència a qualsevol programari utilitzat per arquitectes, enginyers o directors de construcció per crear dibuixos de precisió o il·lustracions d'edificis nous com a dibuixos bidimensionals o models tridimensionals. Última modificació: 2025-01-22 17:01

Els robots aviat podrien substituir els professors. De fet, no només podrien substituir-los, sinó que ho haurien de fer i ho faran. Els professors de robots "no es posen mai malalts, no obliden gran part del que se'ls ensenya, operen les 24 hores del dia, els 7 dies del dia i poden lliurar des de qualsevol lloc a qualsevol lloc on hi hagi connexió a Internet", diu l'empresari d'edtech DonaldClarke. Última modificació: 2025-01-22 17:01

Mac OS X Instal·leu XQuartz al vostre Mac, que és el programari oficial de servidor X per a Mac. Executeu Aplicacions > Utilitats > XQuartz.app. Feu clic amb el botó dret a la icona XQuartz al moll i seleccioneu Aplicacions > Terminal. En aquestes finestres xterm, introduïu ssh al sistema Linux de la vostra elecció utilitzant l'argument -X (reenviament X11 segur). Última modificació: 2025-01-22 17:01