- Autora Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Última modificació 2025-01-22 17:20.

Propòsit. El explotació fase d'a prova de penetració se centra únicament a establir l'accés a un sistema o recurs evitant les restriccions de seguretat.

De la mateixa manera, us podeu preguntar, què fa un provador de penetració?

Penetració proves, també anomenades proves de ploma o pirateria ètica, és el pràctica de provar un sistema informàtic, una xarxa o una aplicació web per trobar vulnerabilitats de seguretat que un atacant podria explotar. Penetració les proves es poden automatitzar amb aplicacions de programari o realitzar-se manualment.

Posteriorment, la pregunta és, quines són les fases d'una prova de penetració? Les 7 fases de les proves de penetració són: Accions prèvies a la participació, reconeixement , modelització d'amenaces i identificació de vulnerabilitats, explotació, postexplotació, informes i resolució i reprovació. Potser heu escoltat diferents fases o utilitzeu el vostre propi enfocament, jo les faig servir perquè trobo que són efectives.

Tenint això a la vista, què són les proves de penetració amb exemple?

Exemples de Prova de penetració Eines NMap: aquesta eina s'utilitza per fer l'exploració de ports, la identificació del sistema operatiu, el seguiment de la ruta i l'exploració de vulnerabilitats. Nessus: aquesta és una eina tradicional de vulnerabilitats basada en xarxa. Pass-The-Hash: aquesta eina s'utilitza principalment per trencar contrasenyes.

Quines són les activitats necessàries que ha de realitzar un verificador de penetració mentre realitza una prova de penetració per descobrir noms d'usuari vàlids?

Alguns dels activitats necessàries que ha de realitzar un verificador de penetració per validar noms d'usuari són: petjada, escaneig i enumeració. * La petjada també coneguda com a reconeixement és un mètode estratègic per obtenir un model del perfil de seguretat d'una organització.

Recomanat:

Quina diferència hi ha entre la pirateria ètica i les proves de penetració?

Les proves de penetració són un procés que identifica les vulnerabilitats de seguretat, els riscos de defectes i els entorns poc fiables. L'objectiu de la pirateria ètica segueix sent identificar les vulnerabilitats i solucionar-les abans que puguin ser explotades pels delinqüents, però l'enfocament és molt més ampli que el pentesting

Quines de les següents són les característiques de les proves JUnit?

Característiques de JUnit JUnit és un marc de codi obert, que s'utilitza per escriure i executar proves. Proporciona anotacions per identificar mètodes de prova. Proporciona afirmacions per comprovar els resultats esperats. Proporciona corredors de proves per executar proves. Les proves JUnit us permeten escriure codis més ràpidament, la qual cosa augmenta la qualitat

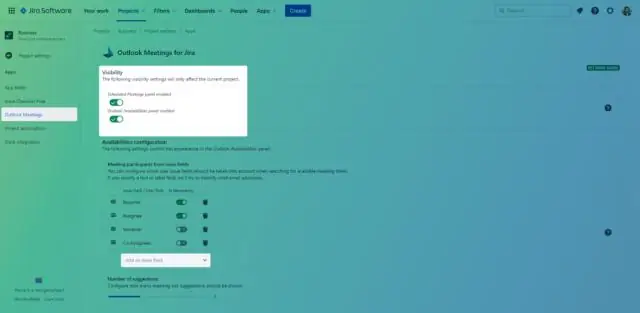

Com puc afegir diverses proves a un cicle de proves a Jira?

Per afegir casos de prova als vostres cicles de proves, els usuaris han d'estar a la pestanya "Resum del cicle" i després fer clic al cicle de prova al qual volen afegir proves. Un cop s'hagi completat, feu clic al botó "Afegeix proves" a la part dreta de la interfície (situat a sobre de la taula d'execució de proves per al cicle de proves)

Quins són els diferents tipus de proves de penetració?

Cinc tipus de proves de penetració per a proves de servei de xarxa de proves de ploma. Aquest tipus de prova de ploma és el requisit més comú per als provadors de ploma. Proves d'aplicacions web. És més una prova dirigida, a més, més intensa i detallada. Proves del costat del client. Proves de xarxes sense fil. Proves d'Enginyeria Social

Què són les proves impulsades per proves?

El desenvolupament impulsat per proves (TDD) és una pràctica de programació que indica als desenvolupadors que escriguin codi nou només si una prova automatitzada ha fallat. En el procés normal de prova de programari, primer generem el codi i després provem. Les proves poden fallar, ja que les proves es desenvolupen fins i tot abans del desenvolupament