La desindividualització es produeix quan la gent no es pot identificar, com quan es troben en una multitud o amb màscares. Explicació: la desindividualització també es pot produir en línia on és fàcil amagar-se darrere del tallafoc dels ordinadors. Última modificació: 2025-01-22 17:01

Els accessoris SharkBite giraran. El tub s'agafa per un segell de junta tòrica. Un dels avantatges dels accessoris SharkBite és que podeu ajuntar peces de fontaneria i girar-les al seu lloc per facilitar la instal·lació. Podeu girar l'ajust sense cap problema. Última modificació: 2025-01-22 17:01

Els remeis es prova regularment a l'examen d'advocats de Califòrnia. Sovint es combina amb altres assignatures, i els examinadors de Califòrnia sovint posen a prova els remeis de maneres particulars. (De fet, algunes preguntes de l'examen són gairebé idèntiques entre elles!). Última modificació: 2025-01-22 17:01

El Samsung Galaxy Tab 4 7.0 inclou una pantalla de 7 polzades (resolució de 800 x 1280), SoC de quatre nuclis, que funciona a 1,2 GHz i 1,5 GB de RAM. Altres característiques inclouen Andorid 4.4 KitKat, emmagatzematge intern de 8 GB, ranura microSD, càmera posterior de 3 megapíxels i tirador frontal de 1,3 megapíxels. Última modificació: 2025-01-22 17:01

Rapid Spanning Tree Protocol (RSTP) és un protocol de xarxa que garanteix una topologia sense bucles per a xarxes Ethernet. RSTP defineix tres estats de port: descart, aprenentatge i reenviament i cinc rols de port: arrel, designat, alternatiu, còpia de seguretat i desactivat. Última modificació: 2025-01-22 17:01

Encara esteu escollint entre 64 GB o 128 GB d'emmagatzematge amb el Pixel 3, que és el mateix que l'any passat. La manca de models de 256 GB o 512 GB, que ara ofereixen tant Samsung com Apple, fa una mica més de mal quan recordeu que no hi ha microSD. suport. 4 GB de RAM. Última modificació: 2025-01-22 17:01

Navegador UC. Descarrega ara. El navegador UC potser és molt conegut pels seus navegadors de versió mòbil, però també té una gran oferta per a PC i la millor part és que la seva darrera versió és totalment compatible amb Windows XP. Navegador Baidu Spark. Descarrega ara. Navegador Epic Privacy. Descarrega ara. K-meleó. Descarrega ara. Mozilla Firefox. Descarrega ara. Última modificació: 2025-01-22 17:01

< Introducció a l'enginyeria del programari | Prova. La refactorització de codi és "una manera disciplinada de reestructurar el codi", realitzada per tal de millorar alguns dels atributs no funcionals del programari. Última modificació: 2025-01-22 17:01

A continuació, heu de configurar la unitat per al desenvolupament de RA. Navegueu al menú desplegable de GameObject i seleccioneu "Vuforia > Càmera AR". Si apareix un quadre de diàleg que demana que importeu recursos addicionals, seleccioneu "Importa". Seleccioneu "Vuforia > Imatge" al menú desplegable de GameObject per afegir un objectiu d'imatge a la vostra escena. Última modificació: 2025-01-22 17:01

7 maneres de superar la publicació sovint de l'algoritme de notícies de Facebook Rebutjo l'antiga regla de publicar només una o dues vegades al dia. Comparteix contingut increïble. Assegureu-vos que teniu un contingut fantàstic si teniu previst publicar-hi 10 vegades al dia! :) Presteu atenció a les estadístiques. No sóc un paio de números. Impulsar la implicació. Respon a TOT. Utilitzeu hashtags. Potencia les publicacions. Última modificació: 2025-01-22 17:01

Ús de la CPU (ST06) Executeu ordres de nivell del sistema operatiu: amunt i comproveu quins processos consumeixen més recursos. Aneu a SM50 o SM66. Comproveu si s'executen treballs llargs o consultes d'actualització llargues. Aneu a SM12 i comproveu les entrades de bloqueig. Aneu a SM13 i comproveu Actualitza l'estat actiu. Comproveu si hi ha errors a SM21. Última modificació: 2025-01-22 17:01

El prefix de la paraula "irresistible" és "ir (significa no) resistir (base o arrel) ible (sufix). Última modificació: 2025-01-22 17:01

Una adreça d'empresa és una adreça que s'utilitza per designar el vostre lloc de negoci principal. És des d'on suposadament opera la vostra empresa, però pot ser que no sempre sigui el cas. L'adreça s'utilitza per comunicar-se amb els vostres clients i venedors. Última modificació: 2025-01-22 17:01

A la pestanya Disseny, al grup Dades, feu clic al botó Fórmula: si la cel·la que heu seleccionat es troba a la part inferior d'una columna de nombres, Microsoft Word proposa la fórmula =SUMA(A SOBRE): Si la cel·la que heu seleccionat es troba a l'extrem dret de una fila de nombres, Word proposa la fórmula = SUMA (ESQUERRA). Última modificació: 2025-01-22 17:01

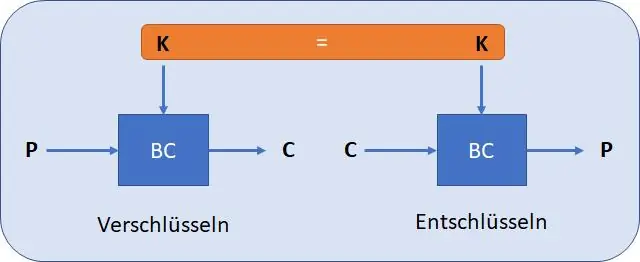

Normalment, el xifratge asimètric i simètric s'utilitzen conjuntament: utilitzeu un algorisme asimètric com RSA per enviar de manera segura a algú una clau AES (simètrica). La clau simètrica s'anomena clau de sessió; una nova clau de sessió es pot retransmetre periòdicament mitjançant RSA. Aquest enfocament aprofita els punts forts d'ambdós criptosistemes. Última modificació: 2025-01-22 17:01

Les noves funcions inclouen coses com l'esperat mode fosc, ideal per treballar en entorns poc il·luminats, Stacks, una funció que us permet ordenar ràpidament l'escriptori. Mojave també inclou una interfície de captures de pantalla refinada i aplicacions que abans eren exclusives per a iOS, com ara Home, Voice Memos, Stocks i Apple News. Última modificació: 2025-01-22 17:01

Aneu a http://home.mcafee.com. Feu clic a Tancar sessió (si es mostra). Passeu el ratolí per sobre El meu compte i, a continuació, feu clic a Inicia sessió a la llista d'opcions. Si una adreça de correu electrònic es mostra automàticament al camp Adreça de correu electrònic, suprimiu-la. Escriviu la vostra adreça de correu electrònic registrada i la contrasenya i, a continuació, feu clic a Inicia sessió. Última modificació: 2025-01-22 17:01

Lucene és el motor de cerca canònic de Java. Per afegir documents de diverses fonts, feu una ullada a Apache Tika i per obtenir un sistema complet amb interfícies de servei/web, solr. Lucene permet associar metadades arbitràries als seus documents. Tika eliminarà automàticament les metadades d'una varietat de formats. Última modificació: 2025-01-22 17:01

Viber Tracker. Superviseu la Viberactivitat del vostre fill amb mSpy per protegir-lo d'interaccions perilloses o no desitjades. Viber és una aplicació de xat que permet als usuaris trucar, xatejar i intercanviar multimèdia. Podeu fer un seguiment fàcil de la data, l'hora i la durada de cada trucada enviada o rebuda a Viber. Última modificació: 2025-01-22 17:01

Executeu el paquet d'instal·lació de Microsoft. Oficina. VS 2012: feu clic amb el botó dret a "Referències" i seleccioneu "Afegeix una referència". Seleccioneu "Extensions" a l'esquerra. Busqueu Microsoft. Oficina. Interoperabilitat. Sobresortir. (Tingueu en compte que només podeu escriure "excel" al quadre de cerca de la cantonada superior dreta.). Última modificació: 2025-01-22 17:01

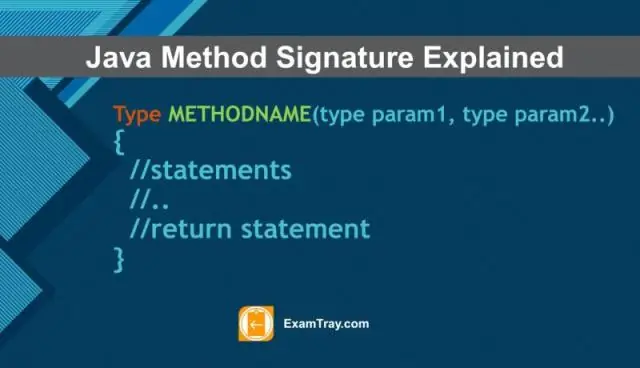

Hi ha dos tipus de modificadors a Java: modificadors d'accés i modificadors sense accés. Els modificadors d'accés a Java especifiquen l'accessibilitat o l'abast d'un camp, mètode, constructor o classe. Podem canviar el nivell d'accés de camps, constructors, mètodes i classe aplicant-hi el modificador d'accés. Última modificació: 2025-01-22 17:01

Els ports que inclou són un USB 3.0, un USB 2.0, un micro-HDMI, un lector de targetes 2 en 1 i un combojack. Lenovo reclama una durada de la bateria de fins a nou hores. El Yoga 2Pro ve preinstal·lat amb les aplicacions Phone Companion, Camera Man, PhotoTouch i Chef. Última modificació: 2025-01-22 17:01

L'anàlisi de contingut és un mètode utilitzat per analitzar dades qualitatives (dades no numèriques). En la seva forma més habitual és una tècnica que permet a un investigador agafar dades qualitatives i transformar-les en dades quantitatives (dades numèriques). L'investigador que realitza una anàlisi de contingut utilitzarà 'unitats de codificació' en el seu treball. Última modificació: 2025-01-22 17:01

L'ordenació de pila és un algorisme in situ. TimeComplexity: la complexitat temporal d'heapify és O(Logn). La complexitat temporal de createAndBuildHeap() és O(n) i la complexitat de temps general de Heap Sort és O(nLogn). Última modificació: 2025-01-22 17:01

L'aplicació AngularJS es basa principalment en controladors per controlar el flux de dades a l'aplicació. Un controlador es defineix mitjançant la directiva ng-controller. Un controlador és un objecte JavaScript que conté atributs/propietats i funcions. Última modificació: 2025-01-22 17:01

La impressió en cartrons, cartró, cartró ondulat i altres productes de paper, etiquetar-los o marcar-los per fer-ne el seguiment és fàcil. Altres aplicacions, com ara la impressió d'identificacions de visitants amb números de sèrie i codis de barres d'accés, també les podeu produir de manera ràpida i senzilla amb la nostra impressora d'injecció de tinta portàtil. Última modificació: 2025-01-22 17:01

Pany Kaba Simplex 1000 Canvi de codi PRECAUCIÓ: La porta HA d'estar oberta durant tot aquest procediment. Pas 1: inseriu la clau de control DF-59 al conjunt de l'endoll de canvi de combinació (situat a la part posterior) i desenrosqueu el cilindre girant la clau en sentit contrari a les agulles del rellotge. Pas 2: gireu el botó exterior una vegada en el sentit de les agulles del rellotge (tot el camí, fins que s'aturi) i deixeu-ho anar. Última modificació: 2025-01-22 17:01

La metodologia general de construcció d'arbres de regressió permet que les variables d'entrada siguin una barreja de variables contínues i categòriques. Un arbre de regressió es pot considerar com una variant dels arbres de decisió, dissenyat per aproximar funcions de valor real, en lloc d'utilitzar-se per a mètodes de classificació. Última modificació: 2025-01-22 17:01

Netegeu el cable de corona primari dins de la unitat de tambor fent lliscar suaument la pestanya verda de dreta a esquerra i d'esquerra a dreta diverses vegades. Assegureu-vos de tornar la pestanya a la posició inicial () (1). Si no ho feu, les pàgines impreses poden tenir ratlles verticals. Torneu a col·locar la unitat de tambor i el conjunt del cartutx de tòner a la impressora. Última modificació: 2025-01-22 17:01

El WSDL descriu els serveis com a col·leccions de punts finals de xarxa o ports. L'especificació WSDL proporciona un format XML per als documents amb aquesta finalitat. WSDL s'utilitza sovint en combinació amb SOAP i un esquema XML per proporcionar serveis web a través d'Internet. Última modificació: 2025-01-22 17:01

En general, la longitud mitjana de la cua (o el nombre mitjà de clients al sistema) és igual a: N = nombre mitjà (esperat) de clients = 0 × Ҏ[k clients al sistema] + 1 × Ҏ[1 client al sistema] + 2 × Ҏ[2 clients al sistema] +. =. Última modificació: 2025-01-22 17:01

Aboqui 1 oz. fosfat trisòdic (o substitut de TSP) i una tassa d'aigua en una galleda petita i barrejar. Afegiu aproximadament una tassa de material absorbent i barregeu-ho per fer una pasta cremosa. Utilitzeu protecció ocular i guants de goma. Última modificació: 2025-01-22 17:01

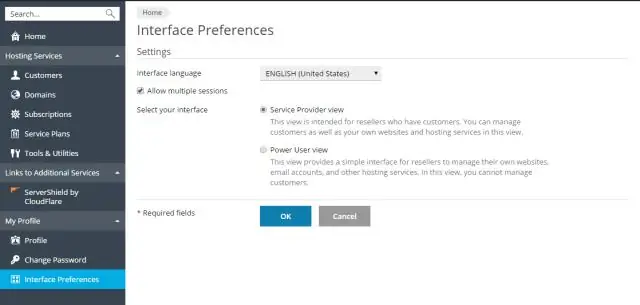

Cloud Orchestration és el nom del servei Rackspace d'aquest tipus. El servei Rackspace Cloud és compatible amb el servei OpenStack Orchestration (Heat). Última modificació: 2025-01-22 17:01

Els privilegis que es poden concedir als membres d'una biblioteca de contingut (també anomenada espai de treball) sense modificar els permisos de l'usuari és la possibilitat d'editar els permisos de la biblioteca d'un membre i podeu afegir o canviar etiquetes quan editeu els detalls del contingut. Última modificació: 2025-01-22 17:01

Llevat que s'indiqui el contrari, funcionen en increments de 1000 i, de més petit a més gran, correspon a Yokto (y). Zepto (z) Atto (a) Femto (f) Pico (p) Nano (n) Micro () - correspon a. Milli (m) - correspon a 0,001. Última modificació: 2025-01-22 17:01

Carpeta CSC: la carpeta C: WindowsCSC que utilitzen les finestres per mantenir la memòria cau dels fitxers i la carpeta per a les quals està habilitada la funció de fitxers fora de línia. Windows no els mostra en la configuració predeterminada perquè tracta aquesta carpeta com a fitxer del sistema. Última modificació: 2025-01-22 17:01

Obriu l'aplicació Telèfon i toqueu Més opcions > Configuració > Trucada > Rebuig de trucades. Podeu bloquejar les trucades entrants i sortints per separat. Última modificació: 2025-01-22 17:01

Només necessiteu 1 presa GFCI per circuit (suposant que estigui al principi de la línia i que la resta de preses siguin càrregues). Estan cablejats correctament en paral·lel: si estiguessin en sèrie, no obtindríeu la tensió correcta a les altres preses quan hi hagi cap tipus de càrrega. És possible. Última modificació: 2025-01-22 17:01

Feu clic a "Fitxer" a la barra de menú i seleccioneu "Tanca la sessió al núvol" al menú desplegable. Es mostrarà una pàgina d'èxit per confirmar que ara totes les vostres llicències estan desactivades. Última modificació: 2025-01-22 17:01

Un índex secundari (SI) ofereix un camí alternatiu per accedir a les dades. A diferència de l'índex primari que només es pot definir en el moment de la creació de la taula, també es pot crear/eliminar un índex secundari després de la creació de la taula. Última modificació: 2025-01-22 17:01